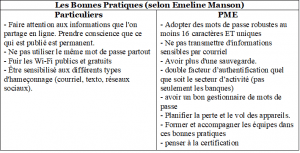

En ce mois de sensibilisation à la cybersécurité (MSCS), la rédaction de CScience IA s’appuie sur les conseils d’une experte, Emeline Manson, pour présenter quelques pratiques essentielles visant à vous prémunir contre les cyberattaques.

27,5 millions de dollars annoncés en début de semaine pour la cybersécurité par l’organisme PROMPT, mandaté par le ministère de l’Économie et de l’Innovation (MEI)… des chiffres qui donnent le tournis et qui en disent long sur la volonté de faire évoluer les pratiques en la matière. Dans les faits, il s’agit d’une enveloppe globale qui englobe, d’une part, le 1er volet du Programme d’Innovation en Cybersécurité du Québec (PICQ) déjà consacré à l’innovation depuis 2018, et, d’autre part, ce 2e volet, lancé le 5 octobre. Ce dernier porte sur la certification, l’homologation ou l’accréditation en cybersécurité. Cet effort important suffira-t-il à faire évoluer les pratiques ?

« Une entreprise me disait qu’elle pensait qu’une seule journée lui serait nécessaire pour se relever d’une attaque. D’autres m’ont dit qu’elles n’étaient absolument pas intéressées par le sujet. » – Emeline Manson, consultante en cybersécurité et Professeure à Polytechnique Montréal

C’est là que le bât blesse ! Avec seulement 1% de leurs revenus consacrés à la cybersécurité en 2019, les entreprises canadiennes font figure, en effet, de mauvaises élèves. Le caractère stupéfiant de cette donnée de Statistique Canada est amplifié par une autre : plus du tiers des petites entreprises (32 %) n’ont, quant à elles, déclaré aucune dépense directe en cybersécurité… Pourtant, le rançongiciel touche tout le monde et les PME semblent particulièrement vulnérables.

Les petites entreprises, regroupant 1 à 99 employés, représentent à elles seules 97,8% des 255 347 entreprises que compte le Québec. La plupart d’entre elles ne pensent pas être concernées. Alors, voici pour celles qui le souhaitent le b.a.-ba de la cyberprotection.

CRÉER UN MOT DE PASSE ROBUSTE

« Un bon mot de passe, aujourd’hui, doit compter environ seize caractères. En 2017, seulement huit suffisaient, ce n’est plus le cas !» De fait, les mots de passe faibles sont toujours un des principaux vecteurs pour pénétrer un système d’information.

Qu’est-ce qu’un bon mot de passe ? Il doit être différent pour chaque application ; il n’a aucun lien avec votre identité ; il n’est pas stocké dans un fichier sur un poste informatique exposé au risque, ni écrit sur un papier facilement accessible ; n’est pas envoyé par messagerie…

Par ailleurs, chacun sait que les questions secrètes sont souvent utilisées comme un vecteur d’attaque et que les logiciels, y compris le navigateur web, doivent être configurés afin qu’ils ne se souviennent pas des mots de passe choisis. Enfin, les mots de passe doivent être renouvelés régulièrement.

Seulement 17 % des entreprises utilisant des appareils connectés à Internet en ont évalué la sécurité – Crédit photo / Sora Shimazaki

SÉCURISER SES GESTIONNAIRES DE MOTS DE PASSE

Il existe aussi des gestionnaires de mots de passe ou coffres-forts, stockés soit en local, soit sur le web, sous différentes formes : logiciel autonome, plug-in, extension du navigateur web. Ils permettent à un utilisateur de centraliser l’ensemble des identifiants et mots de passe dans une base de données accessible par un mot de passe unique.

Lorsqu’il est utilisé, un gestionnaire de mots de passe, comme KeePass, disponible en open source, s’appuie sur un mot de passe principal suffisamment robuste et mémorisable… car s’il est perdu, il n’y a aucune possibilité de récupérer le contenu du fichier coffre. En outre, il doit être régulièrement sauvegardé. Ne pas hésiter à le sauvegarder dans son répertoire utilisateur sur le réseau afin qu’il soit sauvegardé automatiquement ou encore le sauvegarder sur clé USB.

MIEUX ACCOMPAGNER LES SALARIÉS ET VISER LA CERTIFICATION

Troisième étape pour mieux se protéger : penser à la formation du personnel. « Il ne faut pas seulement penser aux outils, il faut aussi gérer le changement en interne, prescrit Emeline Manson. Si le logiciel est mal utilisé, il ne sert à rien. » Certes ! La consultante préconise, par conséquent, aux structures de taille suffisamment grande de prévoir des sessions collectives de formation avec « un animateur qui montrerait comment configurer l’ensemble des outils, comme KeePass ».

« À l’heure actuelle les PME réagissent seulement après avoir été fraudées ou attaquées, mais il est toujours moins cher de prévenir que de guérir et la formation est un bon moyen pour se préparer. » – Emeline Manson, consultante en cybersécurité et Professeure à Polytechnique Montréal

Les frais inhérents aux formations liées aux outils ne sont pas pris en charge par le 2e volet du PICQ. D’après PROMPT, celui-ci ne couvre, en effet, que les « coûts de formation reliés aux requis d’atteinte et de maintien des normes de certification nécessaires à la commercialisation, sans qu’ils excèdent 10% de la valeur totale du projet ». De fait, une fois les pratiques basiques énoncées ci-dessus bien assimilées, le défi suivant pour toute entreprise désireuse de conquérir de nouveaux marchés repose bien sur la certification.

La cybersécurité et l’atteinte de normes et de certification sont de plus en plus exigées pour pouvoir pénétrer certains marchés, qu’ils soient des secteurs d’activités critiques (Santé, Défense ou Énergie) ou des juridictions internationales exigeant des normes spécifiques.

Toutes les entreprises des secteurs sensibles de l’économie québécoise n’ont-elles pas intérêt à franchir le pas ? C’est ce que préconise Nicolas Duguay, directeur du développement des marchés chez In-Sec-M. « Aux États-Unis (…) une certification spécifique en cybersécurité est désormais obligatoire aux fournisseurs désireux de pénétrer la chaîne d’approvisionnement du Département de la défense. De telles exigences, en 2021, devraient exister ici pour protéger tous les secteurs névralgiques de notre économie, quels qu’ils soient. » À bon entendeur…

Crédit photo : Pexel / Tima Miroshnichenko

![[BONNES PRATIQUES] Cybersécurité : quelques conseils basiques… bien utiles](https://www.cscience.ca/wp-content/uploads/2021/10/pexels-tima-miroshnichenko-5380640-1920x820.jpg)

![[Émission C+Clair] Maladies rares : comment optimiser les efforts de la recherche ?](https://www.cscience.ca/wp-content/uploads/2024/04/emission-maladies-rares3-480x362.jpg)